Gestion des risques d'entreprise HOPEX

Gestion des risques d'entreprise HOPEX

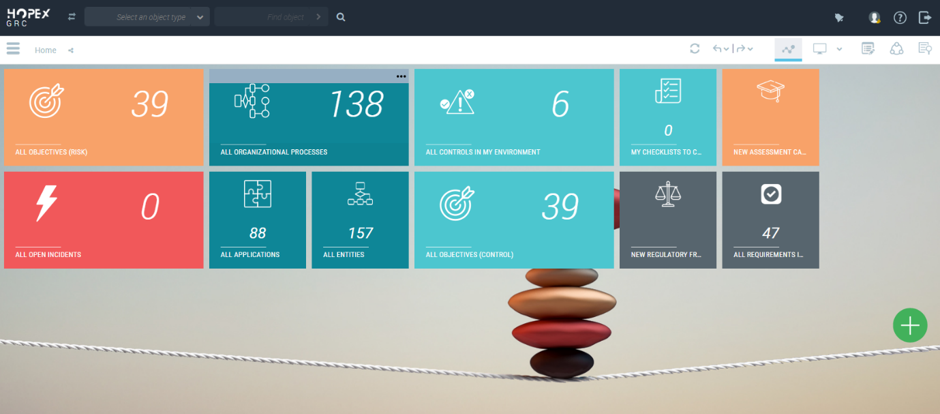

HOPEX Enterprise Risk Management (ERM), l’un des modules de la famille de produits HOPEX GRC, vous aide à gérer le large éventail de risques et d’opérations connexes dans votre organisation, de l’identification des risques à la génération de rapports. De plus, tout en faisant tout cela, il garantit également la cohérence et la qualité des données.

HOPEX Enterprise Risk Management (ERM) unités de gestion des risques et dans votre institution ;

Augmente l’efficacité et la qualité : Il permet la création et la gestion d’une bibliothèque de risques structurée dans un référentiel commun où tous les changements sont suivis. Cette étape est également importante car elle facilite les inspections. Les enquêtes automatisées d’évaluation des risques allègent également la charge de travail des gestionnaires de risques, leur permettant de se concentrer sur des tâches qui nécessitent moins ou pas de répétition.

Il garantit que les risques sont évalués en collaboration avec les unités commerciales et les utilisateurs : chaque participant au processus dispose d’une interface spécifique où il ne peut voir que les informations sous sa propre responsabilité. De plus, il existe un espace de travail collaboratif qui permet à plusieurs départements de travailler ensemble confortablement. Cette structure permet de recueillir les commentaires des unités opérationnelles et des utilisateurs pour aider à l’évaluation des risques et des contrôles. Tous les échanges entre les risk managers et les utilisateurs des business units peuvent être tracés et automatisés.

Permet l’automatisation de la communication et de la consolidation : Avancé

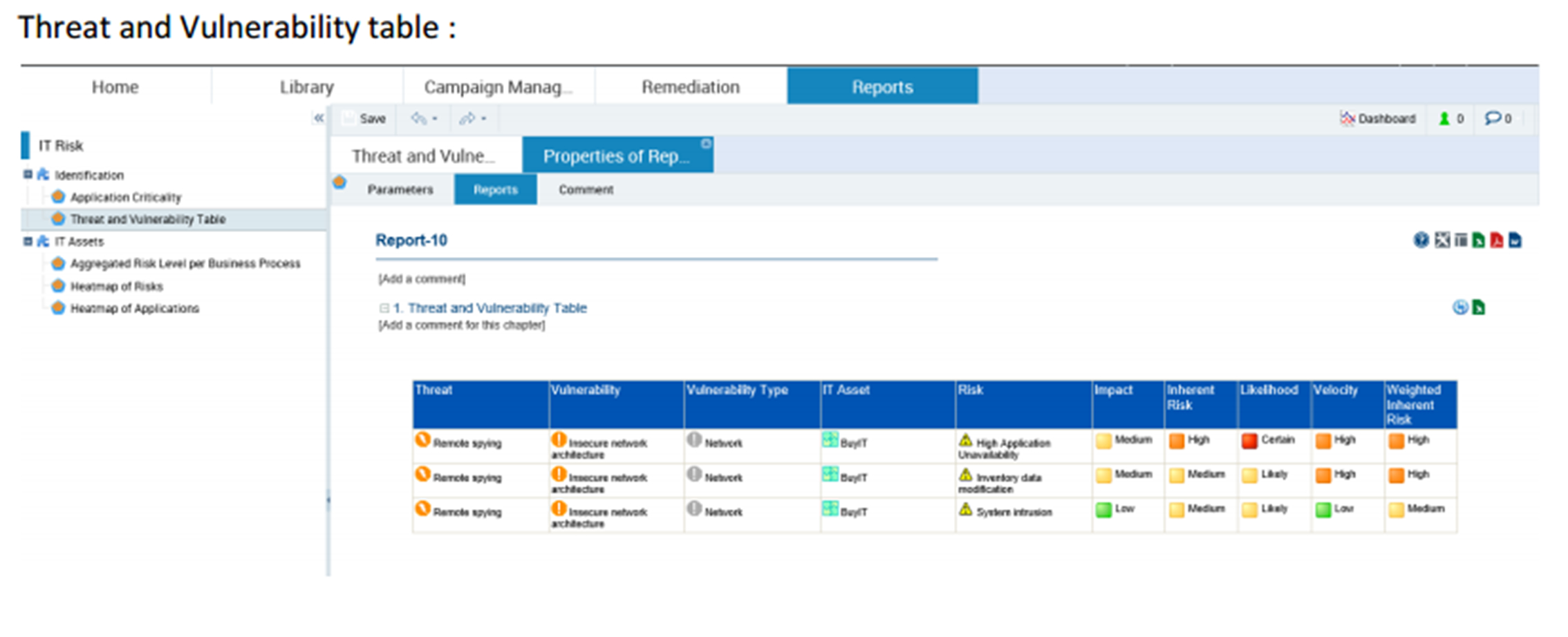

Il vous permet de normaliser et d’automatiser la collecte, l’analyse et la création de rapports sur les risques informatiques et leur impact sur l’entreprise afin que vous puissiez évaluer et contrôler les ressources et l’infrastructure de technologie de l’information (TI) de votre organisation.

Il répond aux besoins des administrateurs informatiques traditionnels, des responsables des risques informatiques, des responsables de la sécurité informatique et des responsables de la conformité informatique :

- Identifier les menaces et les vulnérabilités des applications, des technologies système et d’autres ressources informatiques

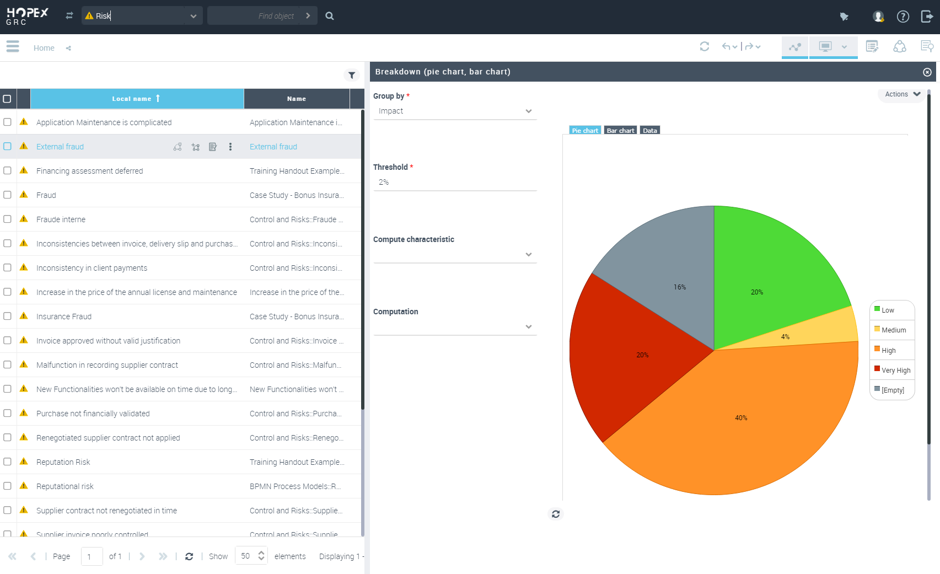

- Identification et évaluation des applications et des risques informatiques pouvant découler de leur déploiement

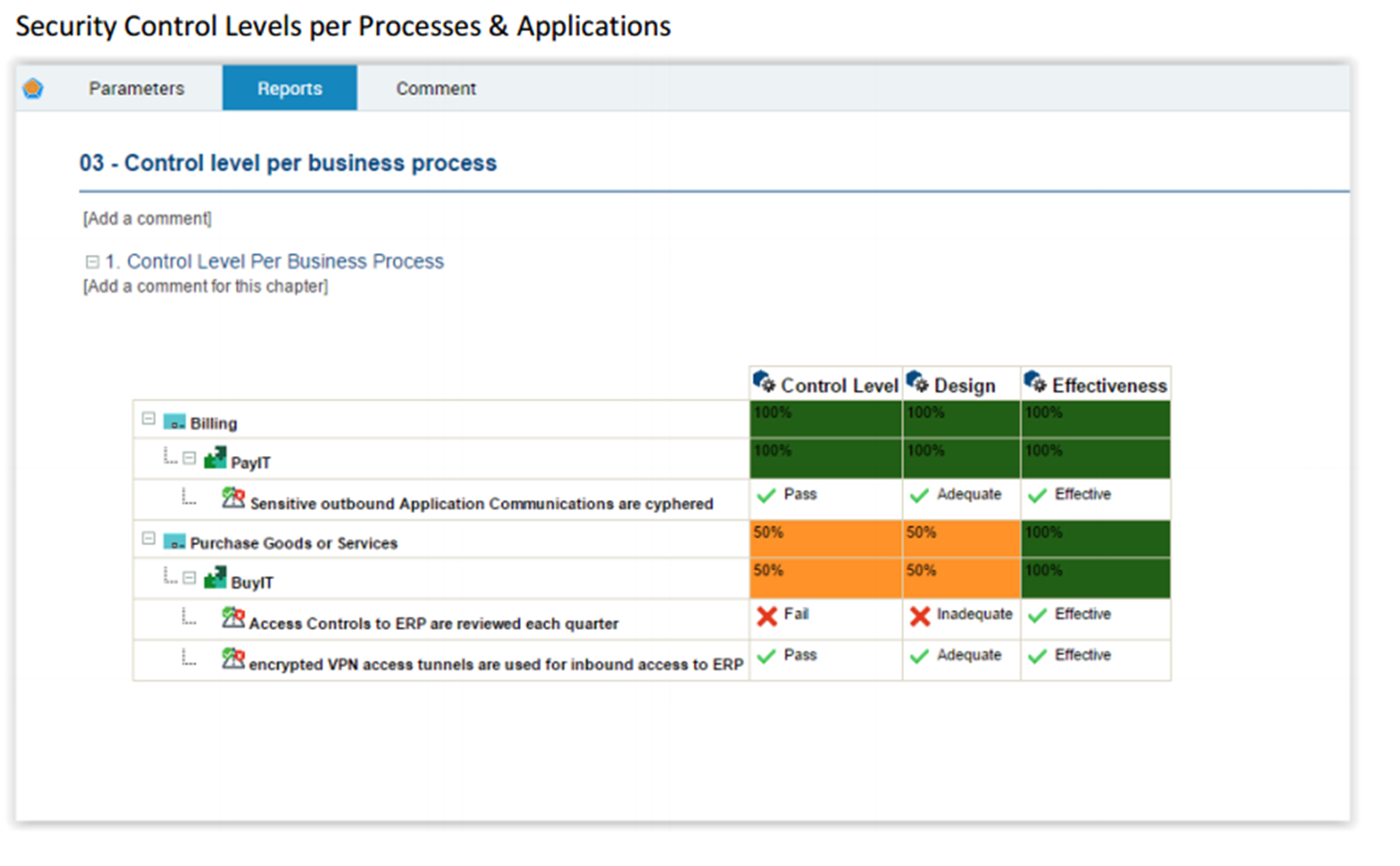

- Identification et évaluation des contrôles de sécurité informatique des applications

- Rapports sur les niveaux de contrôle informatique et résumés de conformité réglementaire

- Évaluation qualitative des fournisseurs et consultants informatiques

Ses fonctionnalités complètes dans les catégories d’évaluation des risques informatiques, d’évaluation des risques de conformité informatique et d’évaluation des risques des fournisseurs informatiques vous aident, vous et votre organisation.

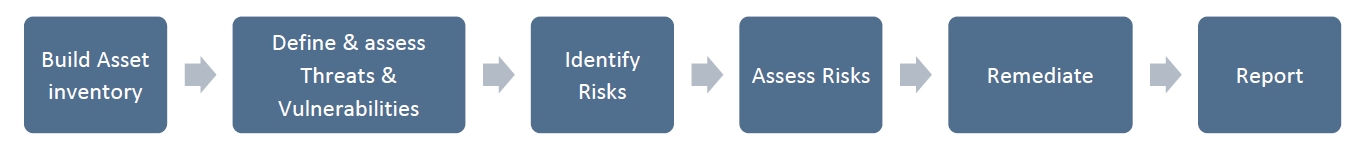

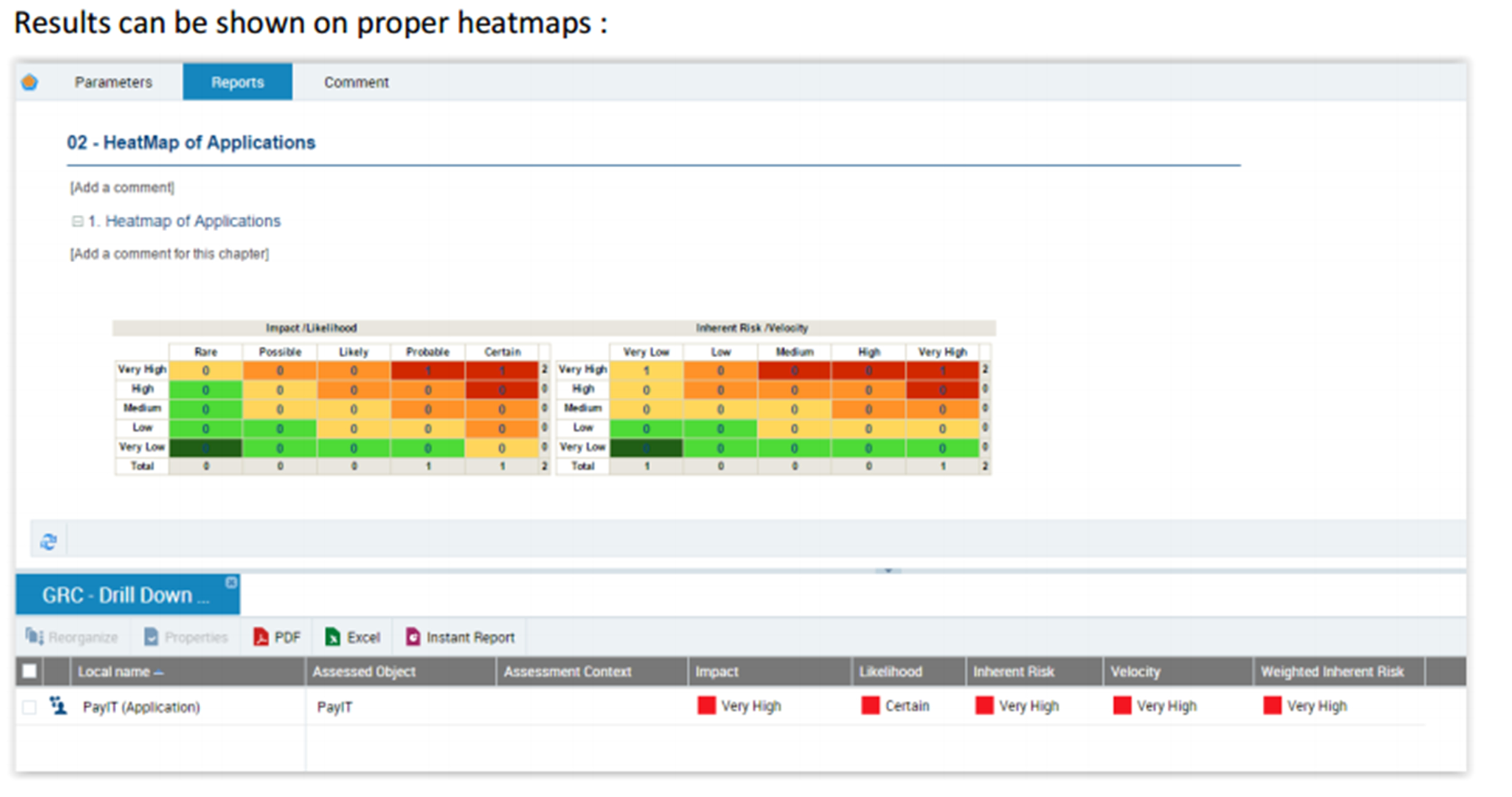

L’évaluation des risques informatiques fournit une analyse d’impact approfondie qui inclut les changements et l’impact de ces changements sur votre infrastructure informatique, vos données et votre capacité en créant un inventaire des ressources, en identifiant les menaces et les vulnérabilités, en identifiant et en évaluant les risques, en générant des solutions et en signalant la solution produite.

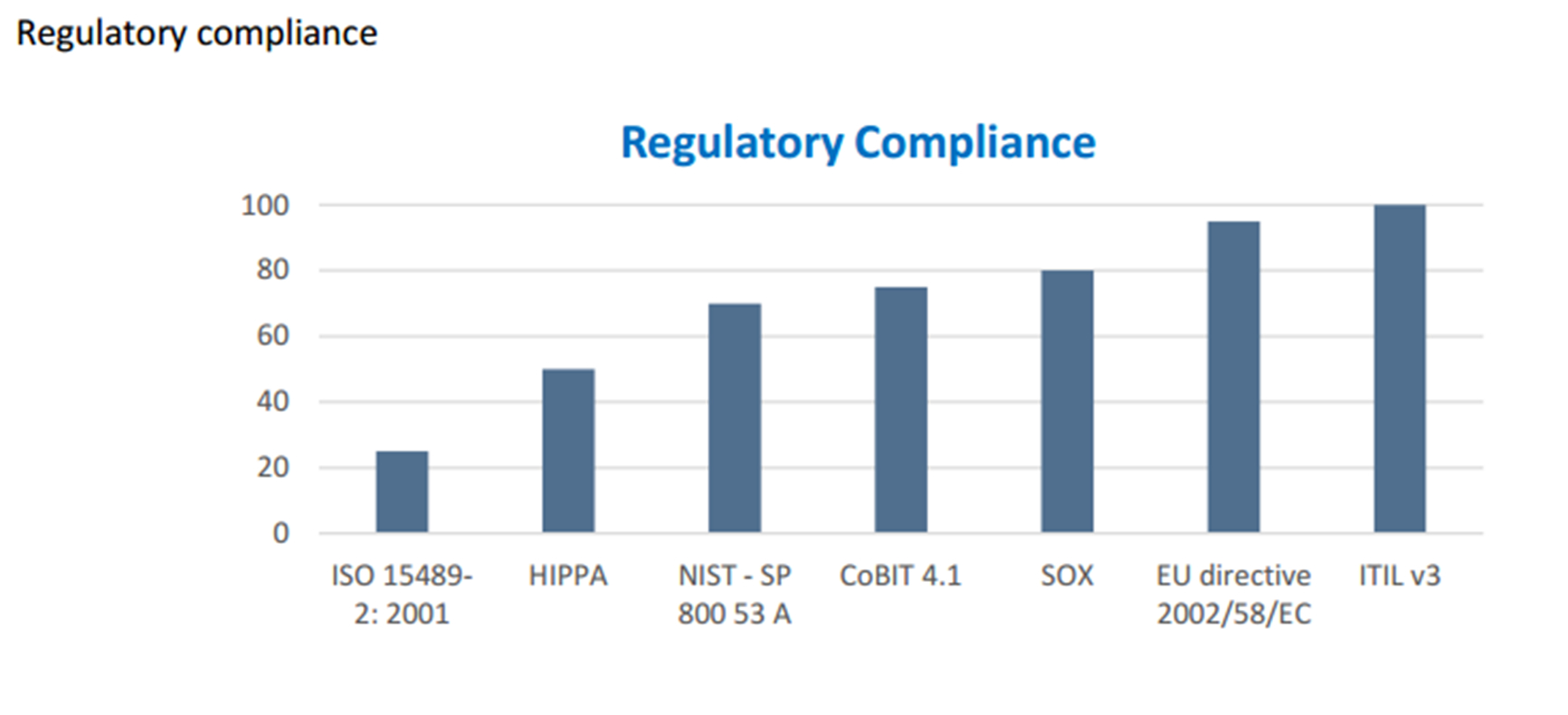

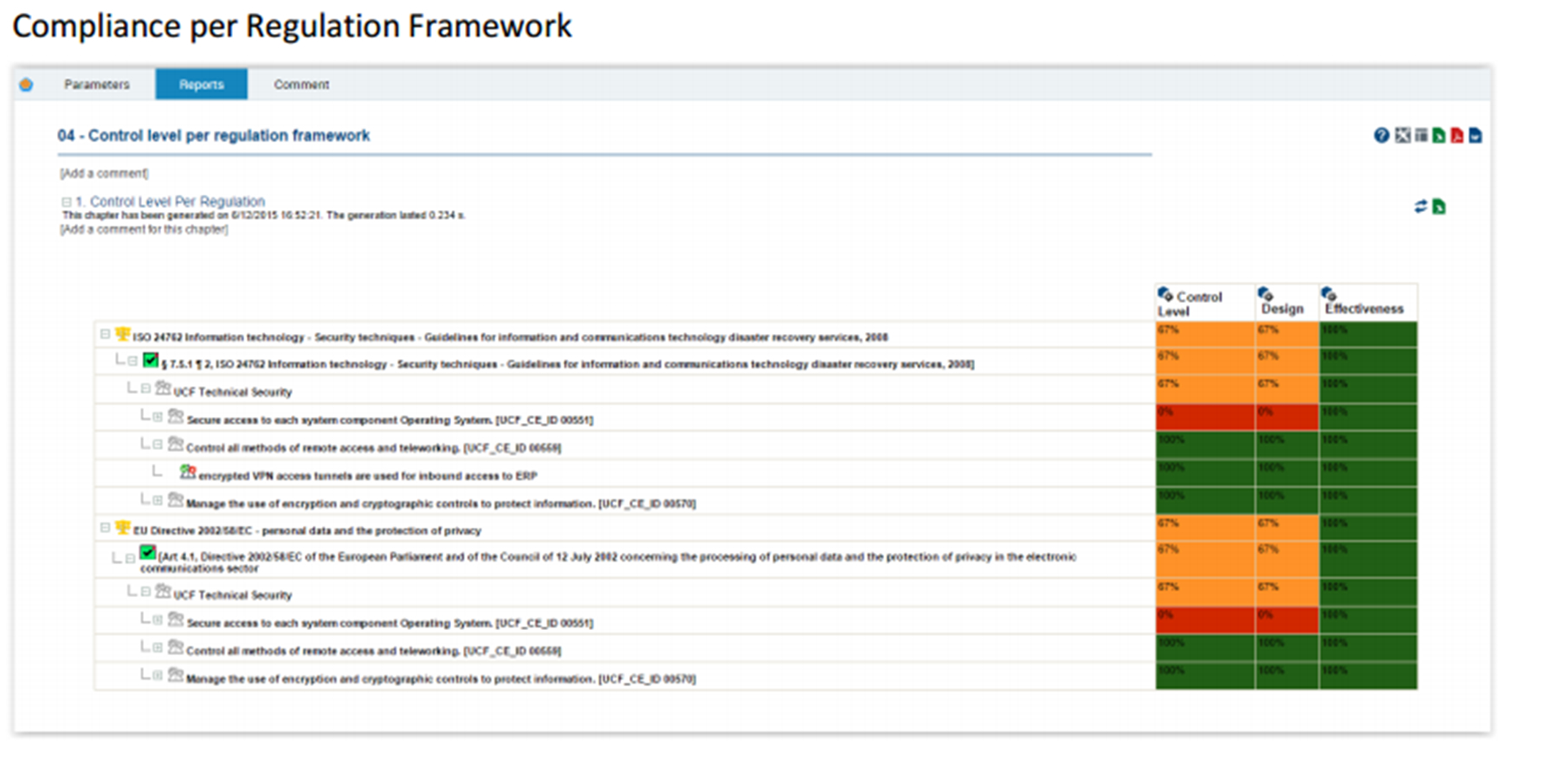

Évaluation des risques de conformité réglementaire informatique

Le processus de conformité informatique utilise le référentiel réglementaire. Une fois toute la législation importée, les contrôles sont créés et collectés dans un référentiel. Ces deux étapes permettent d’effectuer l’évaluation de la conformité et d’obtenir les rapports correspondants.

Liste de contrôle : par type de contrôle, statut, infrastructure législative

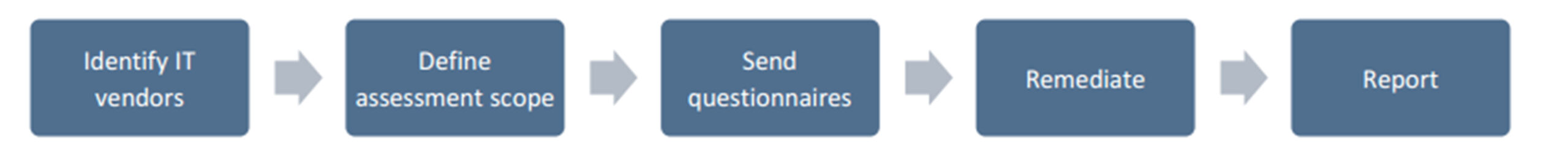

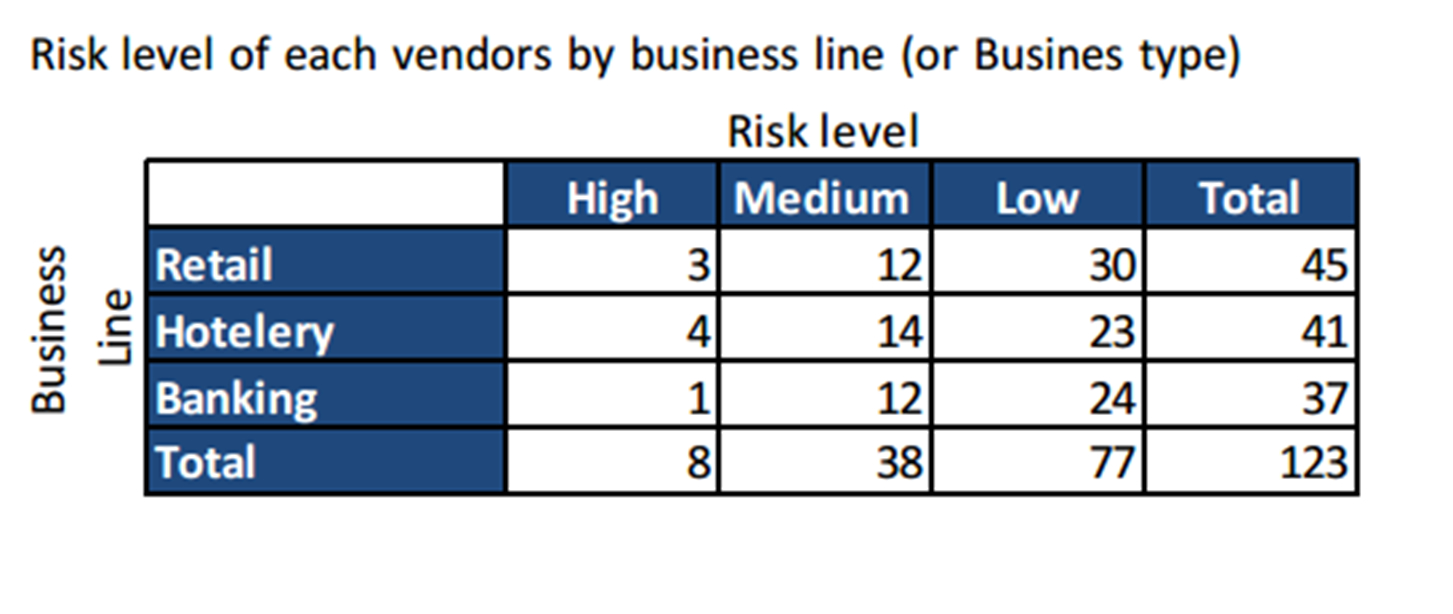

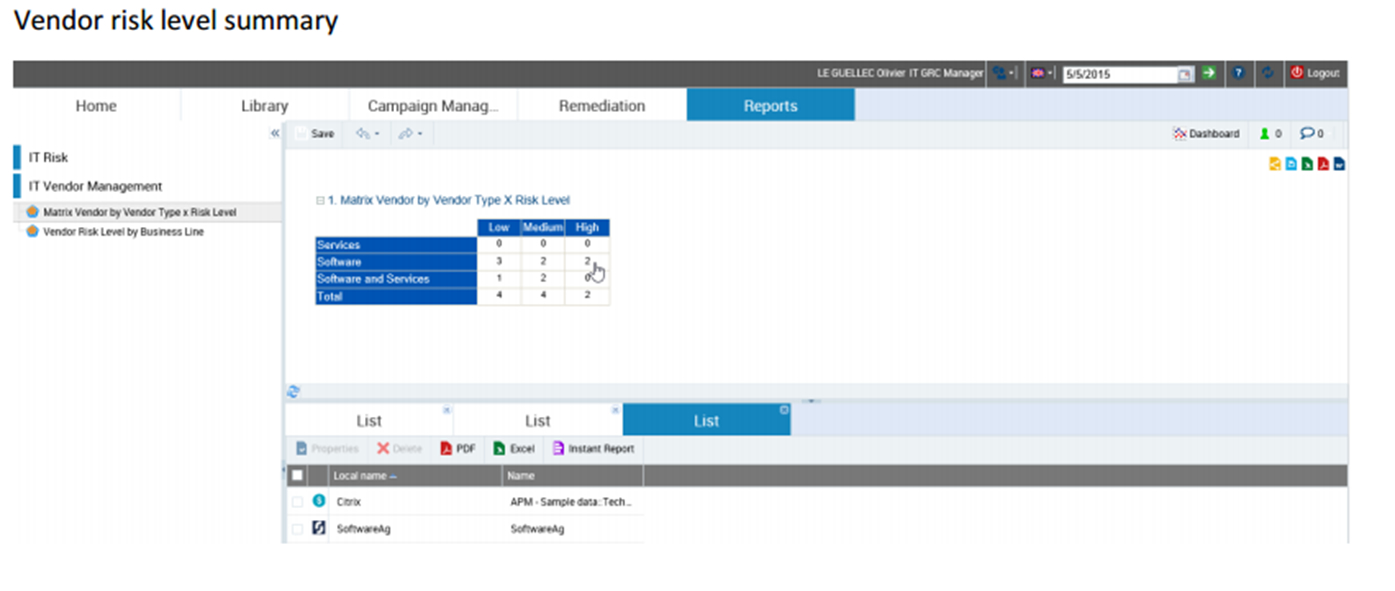

Évaluation des risques des fournisseurs informatiques

La méthodologie d’évaluation des fournisseurs informatiques utilise une base de données propriétaire. Cette base de données est basée sur des évaluations basées sur des enquêtes soumises aux propriétaires éligibles de l’établissement. Une fois les fournisseurs identifiés et le périmètre de l’évaluation défini, les évaluations sont transmises aux propriétaires concernés. Les résultats sont analysés afin de déclencher des plans d’action et des rapports.

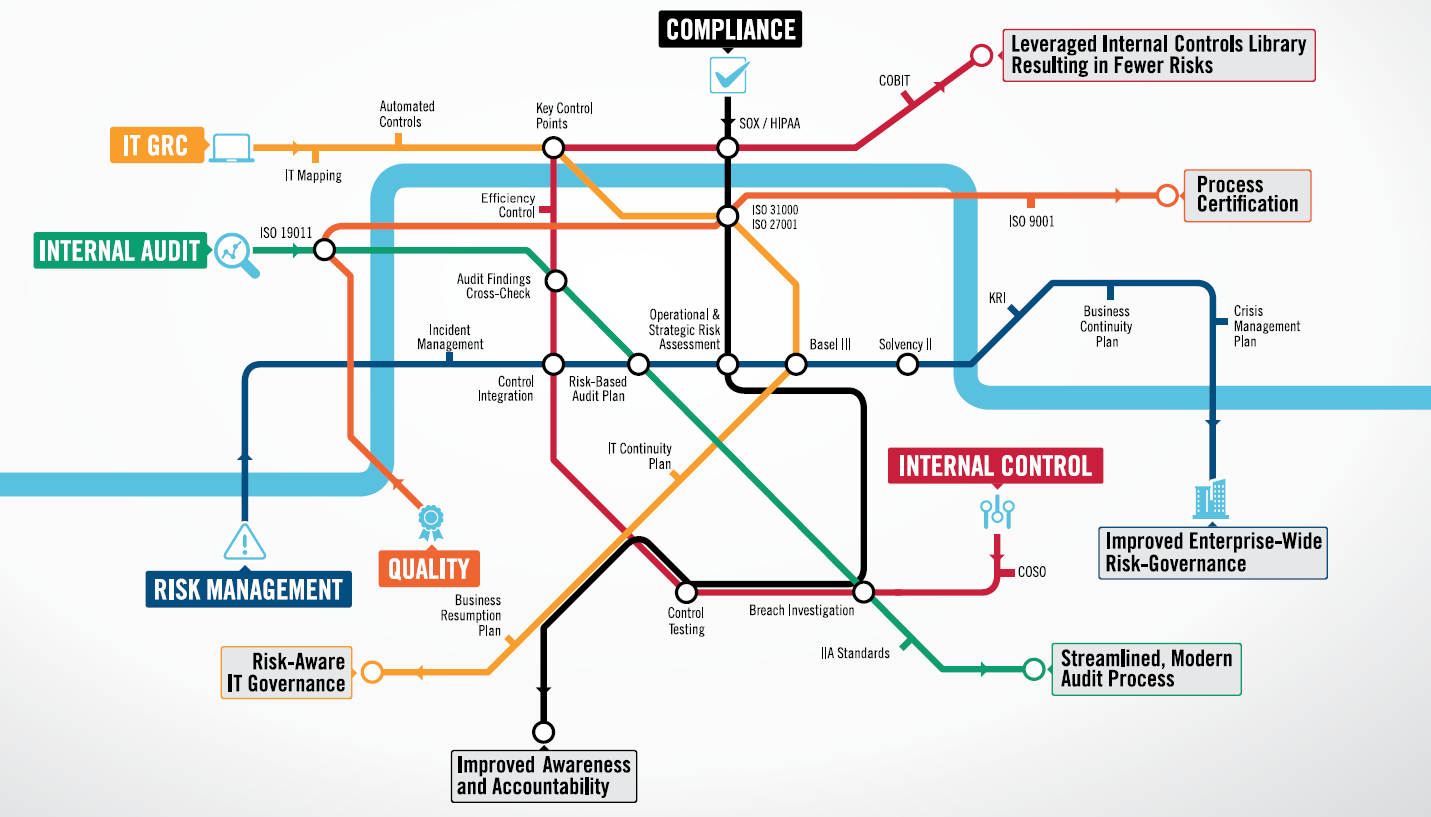

La plate-forme de MEGA construite sur le référentiel central garantit que tous vos objectifs GRC se rejoignent.